总结:在本文中,我们解释了不同的电子邮件头字段及其在电子邮件取证中的作用。我们已经分享了在Gmail和不同Outlook版本中查看邮件标题和执行邮件标题分析的逐步指导。我们还提供了一个专用的电子邮件取证工具这是免费试用的。

为了调查使用电子邮件的网络犯罪案件,数字法医专家会扫描相关电子邮件以寻找证据。由于犯罪分子经常伪造信息以逃避检测,电子邮件取证专家需要进行电子邮件头分析,以提取和收集关键证据。

电子邮件标题包含邮件在到达最终目的地之前所经过的路径的重要信息。这些信息包括收件人和发件人的姓名、发送/接收电子邮件的时间、电子邮件客户端、互联网服务提供商(ISP)、发件人的IP地址等。此信息和其他电子邮件报头字段可以帮助确定可疑或恶意电子邮件的合法性。

Gmail中的邮件头分析

查看Gmail消息头信息,执行以下步骤:

- 进入您的Gmail收件箱并单击您想要查看其标题参数的电子邮件。

- 在“回复”图标旁边,单击下拉菜单图标并选择显示原始.

这将在一个新窗口中显示电子邮件头参数。您可以直接遍历这些参数,也可以复制并粘贴谷歌中的文本邮件标题分析仪为了更好的可见性。该工具将突出显示整个文本中的参数。

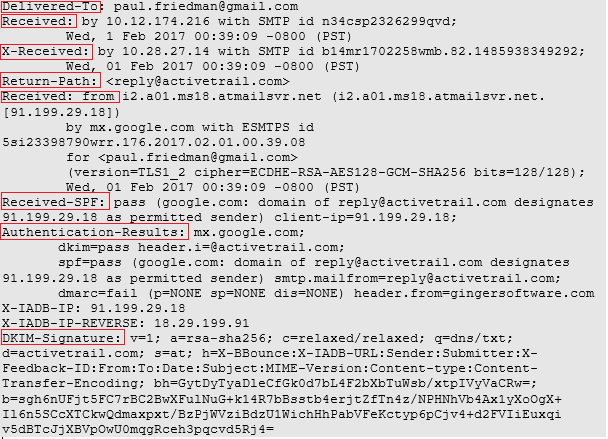

为了理解Gmail中的电子邮件报头字段,我们以发件人的消息为例。(见图1)

图1:Gmail中的邮件头字段

1.交付给

发送到:paul.friedman@gmail.com

此电子邮件报头字段包含收件人的电子邮件地址。这是电子邮件分析过程中需要检查的主要内容之一,因为它可以提供网络钓鱼活动的细节。如果该字段中的电子邮件地址与收件人的实际电子邮件地址不相同,则可能是邮件篡改的迹象,需要进行调查。值得注意的是,如今篡改和欺骗电子邮件头对网络犯罪分子来说是相当容易的——他们所需要的只是一个SMTP服务器和一个邮件软件来发起钓鱼攻击。

2.收到的

收到:10.12.174.216使用SMTP idn34csp2326299qvd;

2017年2月1日星期三00:39:09 -0800(太平洋标准时间)

此字段包含最近访问的SMTP服务器的详细信息。披露的信息如下:

a)服务器IP地址

b)访问服务器的SMTP ID

c) SMTP服务器收到邮件的数据和时间

3.X-Received

X-Received:10.28.27.14使用SMTP idb14mr1702258wmb.82.1485938349292;

2017年2月1日星期三00:39:09 -0800(太平洋标准时间)

有些电子邮件参数在互联网官方协议标准中没有定义,被称为非标准头。这些是由邮件传输代理如谷歌邮件SMTP服务器创建的,它可能使用X-Received字段来共享非标准信息。在邮件头分析过程中,这个字段不能被忽略,因为它共享以下细节:

a)消息接收服务器的IP地址

b)服务器的SMTP ID

c)收到邮件的数据和时间

4.返回路径

reply@activetrail.com

此字段包含邮件返回的电子邮件地址,以防邮件未能到达预定的收件人。如果发件人为收件人使用了错误的电子邮件地址,这种情况很容易发生。

使用ESMTPS id 5si23398790wrr.176.2017.02.01.00.39.08

为(paul.friedman@gmail.com)

(版本= TLS1_2密码= ECDHE-RSA-AES128-GCM-SHA256比特= 128/128);

2017年2月1日星期三00:39:09 -0800(太平洋标准时间)

该字段包含邮件到达的第一个SMTP服务器的信息。以下资料可在此找到:

a)服务器相关IP地址

b)收件人的电子邮件地址

c)加密信息

d)接收消息的数据和时间

收到是电子邮件头中最重要的字段之一,因为你可以找到发件人的IP地址以及其他细节,如主机名。

6.Received-SPF

Received-SPF:通过(google.com:域名reply@activetrail.com指定91.199.29.18为允许发送者)client-ip=91.199.29.18;

SPF (Sender Policy Framework)是一种邮件安全协议,用于验证发件人。只有通过发件人身份验证后,系统才会转发该消息。该技术使用域地址进行认证,并在报头字段中添加检查状态。使用的代码如下:

a) Pass:邮件源有效

b)软失败:可能是假源

c)失败:源无效

d)中性:来源有效性难以确定

e) None:没有SPF记录

f)未知:无法进行SPF检查

g) Error: SPF检查过程中出现的错误

7.验证结果

Authentication-Results: mx.google.com;

dkim=通过header.i = @activetrail.com;

防晒系数=pass (google.com:域名reply@activetrail.com指定91.199.29.18为允许发送者)smtp.mailfrom=reply@activetrail.com;

dmarc=fail (p=NONE sp=NONE dis=NONE

邮件传输代理(mta)在处理电子邮件消息之前对其应用大量身份验证技术。这些技术的结果被添加到消息的报头字段中,并用分号分隔。

的验证结果字段在邮件头分析取证中非常重要,因为它共享执行认证的服务器的ID。它还分享了身份验证技术及其结果。

8.DKIM签名

DKIM-Signature:v= 1;一个= rsa-sha256;c= /放松放松;q = dns /三种;d= activetrail.com;年代=在;h= X-BBounce: X-IADB-URL:发送方:提交者:X-Feedback-ID:::日期:主题:MIME-Version:内容类型:Content-Transfer-Encoding;黑洞= GytDyTyaDleCfGk0d7bL4F2bXbTuWsb / xtpIVyVaCRw =;b= sgh6nUFjt5FC7rBC2BwXFulNuG + k14R7bBsstb4erjtZfTn4z / NPHNhVb4Ax1yXoOgX + Il6n5SCcXTCkwQdmaxpxt / BzPjWVziBdzU1WichHhPabVFeKctyp6pCjv4 + d2FVIiEuxqi v5dBTcJjXBVpOwU0mqgRceh3pqcvd5Rj4 =

在电子邮件消息中插入DKIM签名报头字段,以共享发件人、消息和执行消息身份验证所需的公钥的详细信息。许多电子邮件平台,如Gmail和Outlook.com支持该字段来确认电子邮件的真实性。

下面是DKIM签名头的各种标签:

- v:应用程序版本。目前只有版本1存在,因此该字段应该始终设置为1。

- 一个:加密使用的算法。在大多数情况下应该是rsa-sha256。一些发送者可能会使用rsa-sha1,但由于安全风险,不建议使用。

- c:规范化所用的算法

- 年代:与域一起使用的选择器记录名称

- h:已签名的报头字段,在签名算法中用于在b=标记中创建散列

- 黑洞:消息体哈希值

- b: h=标记中列出的报头的散列数据。它也被称为DKIM签名

- d:与选择器记录一起使用的域

请注意:以上所有标记都是DKIM机制工作所必需的。如果缺少任何标记,则验证可能会遇到错误。不过,还有其他可选标记可以使用,也可以不使用,比如t=(这是DKIM时间戳)和c=(这是使用的规范化算法)。

其他重要邮件头

X-BBounce: paul.friedman@gmail.com | 47 | 0 | 227254537 | 227254537 | 3605 | 4

X-IADB-URL: http://www.isipp.com/iadb.php

发送者:姜(noreply@gingersoftware.com)

提交者:reply@activetrail.com

X-Feedback-ID: 3605:3605.1346802.0: G1: atgfbl

List-Unsubscribe: (http://trailer.web-view.net/unsubscribe/0XE838F4BC62366CBC595D7E381467599CE32C9B2368C35B4CB7315919D29140E3552835B8FF6C759D.htm),

应答: Newsletter@gingersoftware.com

从

:姜

(noreply@gingersoftware.com)

来

:“paul.friedman@gmail.com”

(paul.friedman@gmail.com)

问题

(c000e5f41f8f4137a30cab4g6eddcd1e@gingersoftware.com)

日期

2017年2月1日星期三10:39:06 +0200

主题

:感谢您注册Ginger!

MIME-Version

: 1.0

内容类型:multipart /替代;边界= "——7308 df8a8dbb43098928c652849d6409 "

——7308 df8a8dbb43098928c902849d6409

内容类型:文本/平原;utf - 8字符集=

Content-Transfer-Encoding: quoted-printable

一)答复:接收到对消息的回复的电子邮件地址。通常是发件人的电子邮件地址,但也可以手动更改。

b)从:发件人的电子邮件地址。

c)来:收件人的电子邮件地址。

d)问题:电子邮件的唯一ID,使其可区分。两个电子邮件不能共享相同的邮件ID。

e)日期:收件人收到邮件的日期和时间。

f)主题:邮件主题部分,包含邮件的主要目的。

g)MIME-Version:显示消息是多用途Internet邮件扩展(MIME)格式的,可以支持纯文本文件、视频、音频等格式。

Outlook中的邮件头分析

电子邮件分析和提取电子邮件标题的过程可能因Outlook版本的不同而有所不同。下面是在不同的Outlook版本中提取邮件标题的步骤。

展望2019、2016、2013和2010

- 发射前景双击要查看邮件头参数的邮件。

- 去文件>属性。这将打开属性窗口。

- 指的是网络标题部分。在这里您可以找到头参数。

展望2007年

- 发射前景双击要查看邮件头参数的邮件。

- 下消息选项卡,选项部分中,点击对话框启动器图标(箭头按钮)。这将打开消息选项窗口。

- 指的是网络标题部分。

Outlook 2003、2002和2000

- 发射前景然后在一个新的窗口中打开你想看到的邮件标题参数。

- 去视图>选项.这将打开消息选项窗口。

- 指的是网络标题部分。

从PST, OST和EDB文件检索电子邮件头

如果您想在PST文件中分析电子邮件标题,您可以在任何Outlook帐户中导入并打开该文件,并执行上面讨论的步骤。但是,如果您需要从OST文件中提取电子邮件标题,则必须在创建该文件的Outlook帐户中打开该文件。如果这是不可能的,您可以使用OST到PST转换器软件将OST文件转换为PST,然后在任何Outlook帐户中打开该文件。

Exchange数据库(EDB)文件包含存储在服务器上的邮箱数据。在没有Exchange Server的情况下无法打开卸载的EDB文件。要打开这些文件,您需要使用EDB到PST转换器软件将EDB文件转换为PST后,就可以在Outlook中打开该文件并提取电子邮件标题。

邮件头分析和取证

通过分析电子邮件标题中的关键参数,您可以了解消息是如何从源到目的地传播的。例如,您可以使用原始IP来查找原始发件人。为此,您需要检查第一个收到了参数。这里的第一个IP地址是原始IP,有时也会在字段中显示X-Originating-IP或原始ip。借用同一个头文件的例子:

收到:10.12.174.216与SMTP id n34csp2326299qvd;2017年2月1日星期三00:39:09 -0800(太平洋标准时间)

突出显示的部分是消息的原始发送方。你可以使用免费的信誉服务,比如SenderBase获得该IP的声誉评级。这可以帮助确定该邮件是垃圾邮件还是网络钓鱼攻击。但是,请记住,如果IP地址是私有的,那么它可能不会获得任何结果。

Message ID是另一个重要的字段,可以在分析电子邮件头以进行欺骗时进行检查。你可以在下面的高亮区域看到它。

答复:Newsletter@gingersoftware.com

来自:姜(noreply@gingersoftware.com)

:“paul.friedman@gmail.com”(paul.friedman@gmail.com)

问题:(c000e5f41f8f4137a30cab4g6eddcd1e@gingersoftware.com)

日期:2017年2月1日星期三10:39:06 +0200

主题:感谢您注册Ginger!

MIME-Version: 1.0

因为Message ID是由处理电子邮件的邮件服务器添加的,所以不能那么容易地修改它。此外,消息系统通常在发送方域名的同时使用日期/时间戳。因此,如果消息ID中的域名不匹配来自:字段,那么它可能暗示了欺骗的可能性。在上面的例子中,来自:字段显示的是与Message ID相同的域名gingersoftware.com。因此,可以有把握地假设这里没有发生欺骗。

电子邮件标题是有用的,但很少足够

电子邮件标题充满了有用的详细信息,如原始IP地址和消息ID,可以帮助调查和跟踪可疑的电子邮件。然而,要识别可以为您指明正确方向的关键细节,您必须对电子邮件头分析取证有很好的理解。在大多数情况下,即使你有这些知识,你也需要使用专门的电子邮件法医工具以报告和电子邮件文件的形式收集和保存证据。Stellar Email Forensic等工具提供了高级功能,如自定义搜索过滤器,多个消息视图,删除的邮件恢复等,有助于快速和准确的调查。

你可以开始评估恒星电子邮件取证软件,目前可用60天免费试用。它提供案例管理功能,并允许对电子邮件执行细粒度搜索。